開発者必見!LIFFアプリにおけるセキュアなユーザー認証とアクセストークン管理術

LIFFでの安全なログイン実装やユーザー情報取得の仕組みを基礎から解説します。IDトークンの検証方法や、セッションハイジャックを防ぐためのベストプラクティスなど、運用に不可欠なセキュリティ対策を網羅。

LIFF(LINE Front-end Framework)を用いたミニアプリ開発において、手軽にユーザー情報を取得できる点は大きなメリットですが、その反面「バックエンドへ送られてきたユーザーIDは、本当に本人のものか?」という重大なセキュリティの課題に直面する開発者は少なくありません。本記事では、LIFFアプリにおける安全なログイン実装の仕組みを基礎から紐解き、IDトークンの検証方法やセッションハイジャックを防ぐためのベストプラクティスなど、運用に不可欠なセキュリティ対策を詳しく解説します。

LIFFアプリにおける認証の基礎と陥りがちな罠

LIFF SDK(v2系を想定)を利用すると、liff.init()による初期化後、liff.isLoggedIn()でログイン状態を判定できます。LINEアプリ内ブラウザであれば自動的に認証が行われますが、外部ブラウザの場合は未ログイン時にliff.login()を呼び出すことで、安全かつ簡単にユーザーをログインさせることが可能です。ログインが完了すれば、liff.getProfile()を実行するだけで、ユーザーの表示名やプロフィール画像URL、そしてユーザーID(userId)をクライアントサイドのJavaScriptで瞬時に取得できます。

しかし、ここで得たユーザーIDをそのままバックエンドのAPIに送信し、データベースの更新や商品購入、機密情報の取得などの処理を行わせるのは非常に危険です。悪意のある攻撃者が通信を傍受・改ざんし、他人のユーザーIDを意図的に送信してリクエストを偽装する「なりすまし」が容易に成立してしまうためです。このようなクライアントサイドからの自己申告データを無条件で信頼する実装は、重大なセキュリティインシデントに直結すると考えられます。

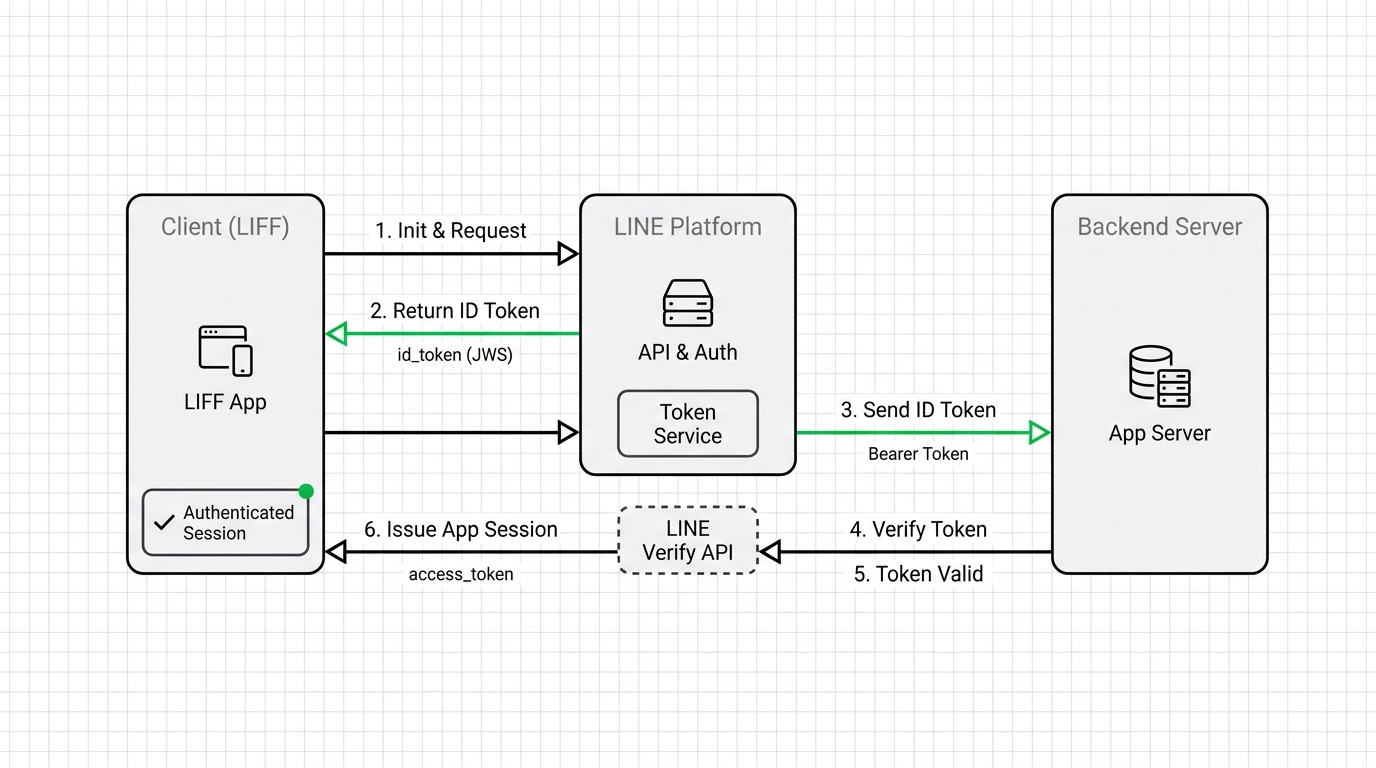

公式ドキュメントによれば、バックエンドサーバーにユーザー情報を送信して何らかの処理を行う際は、プロファイル情報そのものではなくアクセストークンやIDトークンを送信し、サーバー側でLINEプラットフォームを用いて検証することが強く推奨されています。

セキュアな認証の要「IDトークン」の活用

バックエンドへの安全なリクエストにおいて鍵となるのが「IDトークン」です。LIFF SDKには、トークンを取得するメソッドとしてliff.getAccessToken()とliff.getIDToken()の2種類が存在します。これらは用途が明確に異なります。

アクセストークンは、主にLINEの各種API(Messaging APIなど)を呼び出すための認可情報として使われます。一方、IDトークンはOpenID Connectの仕様に準拠したJWT(JSON Web Token)形式のデータであり、「ユーザーが誰であるか」という認証情報と、それをLINEプラットフォームが正当に発行したというデジタル署名が含まれています。

バックエンドにおけるユーザーの身元確認においては、このIDトークンを送信して検証するアプローチが最もセキュアです。IDトークンには署名が含まれているため、通信経路で改ざんされれば検証時にエラーとなり、不正なリクエストを確実に弾くことができます。

バックエンドでのIDトークン検証実装サンプル

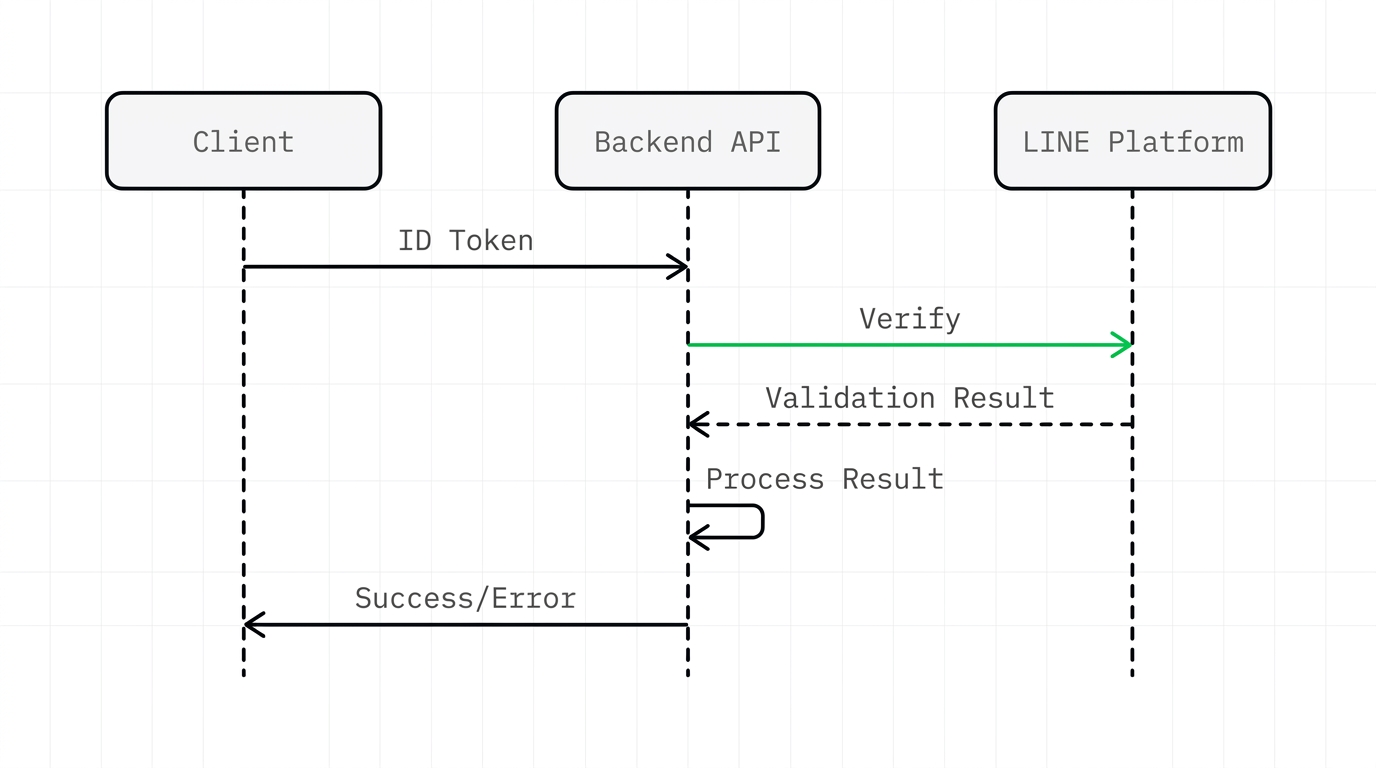

クライアント側でliff.getIDToken()によって取得したIDトークンは、HTTPリクエストのAuthorizationヘッダーなどに含めてバックエンドへ送信します。バックエンド側では、LINEヤフー株式会社が提供する「IDトークン検証API」を呼び出すか、JWT検証ライブラリを用いて署名と有効期限を自前で確認するかのいずれかの方法を採用します。

以下は、Node.js(TypeScript)環境からLINEの検証APIを利用してIDトークンを検証する実装例です。

import axios from 'axios';

// クライアントから送信されたIDトークンを検証する関数

async function verifyLIFFIdToken(idToken: string) {

// 自身のLINEログインチャネルのチャネルIDを環境変数から取得

const channelId = process.env.LIFF_CHANNEL_ID;

try {

const params = new URLSearchParams();

params.append('id_token', idToken);

params.append('client_id', channelId as string);

// LINEヤフー株式会社が提供する検証APIへPOSTリクエスト

const response = await axios.post(

'https://api.line.me/oauth2/v2.1/verify',

params,

{

headers: {

'Content-Type': 'application/x-www-form-urlencoded',

},

}

);

const verifiedData = response.data;

// aud(オーディエンス)が自身のチャネルIDと一致するか確認

if (verifiedData.aud !== channelId) {

throw new Error('Channel ID mismatch: 不正なチャネルからのトークンです');

}

// 検証成功:安全にユーザー情報を取得できる

console.log('Verified User ID (sub):', verifiedData.sub);

console.log('User Name:', verifiedData.name);

return verifiedData;

} catch (error) {

console.error('ID Token verification failed:', error);

throw new Error('Invalid ID Token: 検証に失敗しました');

}

}この実装における最も重要なポイントは、APIのレスポンスに含まれるaud(オーディエンス)の値が、自身のチャネルIDと完全に一致しているかを必ず確認することです。この検証を怠ると、攻撃者が別のチャネルで不正に取得した有効なIDトークンを使い回す「クロスサイトリクエストフォージェリ(CSRF)」に似た攻撃の踏み台にされるリスクが生じます。

よくあるハマりどころとセッション管理のベストプラクティス

安全なシステムを長期間運用するために、LIFFにおける認証周りでよくあるハマりどころと、セッションハイジャックを防ぐ対策についても押さえておきましょう。

1. トークンの送信経路に関する注意点

IDトークンやアクセストークンをバックエンドへ送信する際、URLのクエリパラメータに含めるのは絶対に避けてください。URLはサーバーのアクセスログやプロキシサーバー、さらにはブラウザの履歴に平文で記録されるため、第三者に情報が漏洩するリスクが非常に高まります。安全を担保するためには、Authorization: Bearer <ID_TOKEN>のようにHTTPヘッダーに含めて送信するのが基本中の基本です。

2. トークンの有効期限切れへの対処

IDトークンには有効期限が設定されています。LIFFアプリ起動中に期限が切れた場合、バックエンド側の検証でエラーが発生します。LIFF SDK v2系では、LINEアプリ内ブラウザであればトークンは自動的に管理・更新されることが多いですが、外部ブラウザ環境や長時間の放置状態ではトークンが無効になるケースがあります。バックエンドで401 Unauthorizedなどの検証エラーが返ってきた場合は、フロントエンド側で速やかにエラーを検知し、必要に応じてliff.login()を再度実行するなどの適切なエラーハンドリングを実装しておく必要があります。

3. セッションハイジャック対策と独自セッションへの移行

バックエンドでのAPIリクエストごとに毎回LINEの検証APIを呼び出すアーキテクチャは、LINE側のAPIレートリミット(呼び出し回数制限)に達する恐れがあるだけでなく、レスポンスの遅延にも繋がります。

そのため、初回ログイン時にIDトークンを検証してユーザーの正当性を確認した後は、バックエンド側で独自のセッショントークン(自前のJWTなど)を発行するか、セッションIDを生成してCookieに保存する構成が推奨されます。この際、セッションハイジャックを防ぐために、Cookieには必ずSecure属性(HTTPS通信のみで送信)とHttpOnly属性(JavaScriptからのアクセスを禁止)を付与してください。これにより、クロスサイトスクリプティング(XSS)攻撃によってセッショントークンが盗まれるリスクを大幅に軽減できると考えられます。

まとめ

LIFFアプリは、LINEユーザーに対してシームレスで魅力的な体験を提供できる強力なプラットフォームですが、認証周りの実装を誤ると重大な脆弱性を生む危険性を孕んでいます。クライアント側から送られてくるユーザーIDをそのまま信用するのではなく、必ずIDトークンを用いたバックエンドでの堅牢な検証プロセスを実装してください。

公式ドキュメントを随時確認し、LINEヤフー株式会社が推奨する最新のセキュリティガイドラインに準拠しながら、ユーザーが安心して利用できる信頼性の高いLIFFアプリを構築していきましょう。

LIFFとChatGPT APIで作る!次世代AI接客ミニアプリの開発チュートリアル

LINEミニアプリ上でChatGPTを活用し、自然な対話で顧客を案内するAI接客アプリの構築手順を解説します。プロンプトエンジニアリングのコツや、LIFF特有のUIへの組み込み方も紹介します。

【飲食・小売向け】モバイルオーダーをLINEミニアプリで実現するメリットと導入事例

ネイティブアプリ不要で顧客のスマホから直接注文・決済が完結する、LINEミニアプリを活用したモバイルオーダーの実装事例を紹介。店舗側のオペレーション改善効果や、リピーター獲得につながるLINE公式アカウント連携の強みに迫ります。

LINEミニアプリの起動速度を改善!LIFFのパフォーマンス最適化テクニック5選

読み込みの遅延はユーザー離脱の大きな原因です。LIFF初期化の高速化、バンドルサイズの削減、画像の最適化やキャッシュ戦略など、フロントエンド開発者がすぐ実践できるパフォーマンス改善手法を5つ紹介します。

コンバージョン率が劇的向上!リッチメニューとLIFFを連動させた最強のUI設計パターン

ユーザーのアクションを最大化するためのリッチメニューとLIFFのシームレスな連携設計を徹底解説。パーソナライズされたメニュー出し分けや、アプリ内遷移での離脱を防ぐUI/UXのベストプラクティスを公開。